Как Сделать Сервер Видным В Find Server

Из песочницы] Экспресс- анализ подозрительной активности в журнале веб- сервера. Информационная безопасность*, Веб- разработка*На большинстве современных хостингов кроме FTP доступа к файловой системе предоставляется также SSH доступ (по- умолчанию или по запросу в тех поддержку). Умение веб- мастера работать с файлами сайта в терминале (в режиме командной строки) по SSH экономит ему массу времени.

Операция, которая может занимать десятки минут по FTP, делается через командную строку за пару секунд. Кроме того, есть много операций, которые можно сделать только по SSH в режиме командной строки. Веб- мастеру не обязательно осваивать весь инструментарий операционной системы Unix, для начала достаточно познакомиться с базовыми командами, а к ним добавить несколько полезных трюков при работе с командной строкой по SSH, чтобы быстро искать файлы, изменять их атрибуты, копировать, удалять и выполнять операции с текстовыми данными. Я пропущу описание протокола и процесса подключения к аккаунту хостинга по SSH, в сети можно найти множество видео- уроков и статей по данной теме, скажу лишь что для подключения вам потребуется программа Putty (ОС Windows) / Терминал (Mac OS X) или аналогичные, и доступы к хостингу по SSH: хост, порт, логин и пароль (часто имя и пароль они совпадают с доступом в c. Panel, ISPManager или аккаунтом панели управления хостингом). Итак, что полезного можно делать в командной строке? Можно быстро выполнять поиск подстроки в текстовом файле, сортировку, фильтрацию текстовых данных.

Например, для анализа журналов (логов) веб- сервера, чтобы выявить подозрительные запросы к сайту или понять, как взломали сайт. Предположим, вы заметили подозрительную активность на сайте (стал медленно открываться, пропали доступы в админ- панель, с сайта рассылают спам и т.

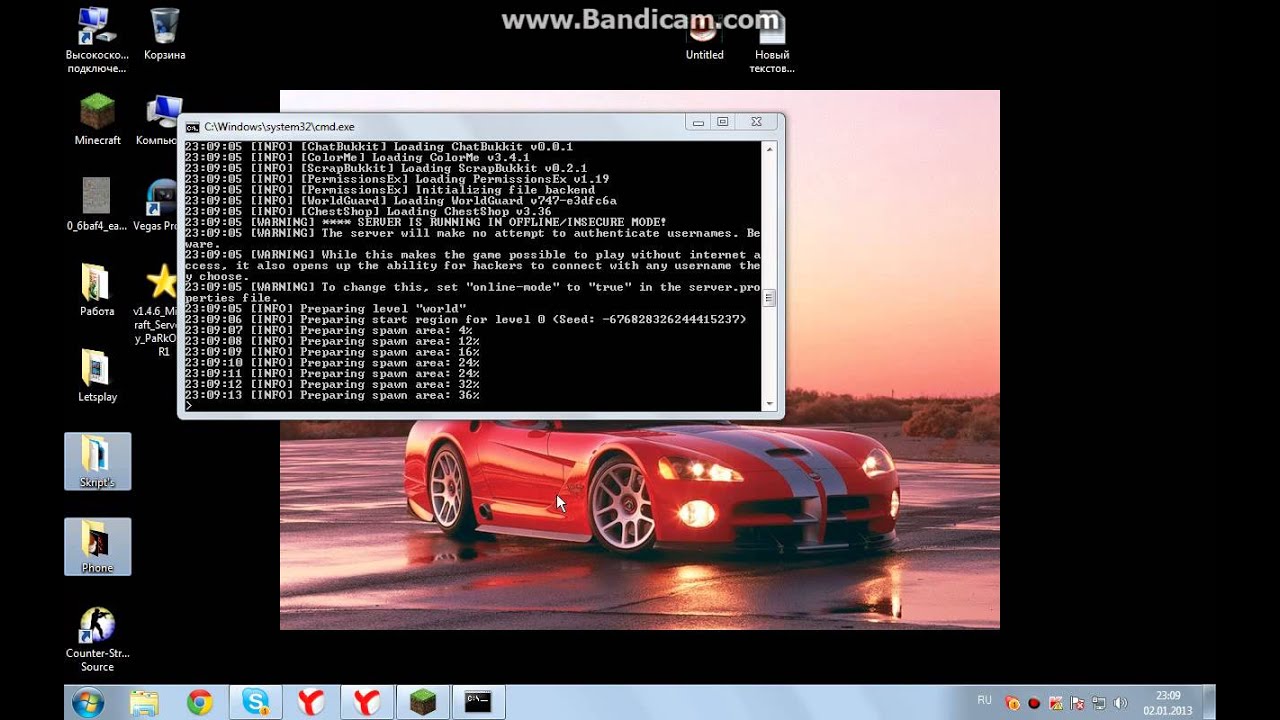

Функция Find Servers в кс работает так, что сервера с меньшим пингом находятся выше в списке чем те, у которых пинг больше. За 1 сек Find Serves находит около 100 серверов (Кол-во зависит от самой кс и скорости интернет подключения) и вот подумай, даже если твой сервер. Сейчас у нас есть работающий сервер, но он ничем не наполнен и работает только на стиме, как же сделать так, чтобы ваши друзья без стима зашли на сервер? valve, если вам не хочется видеть ваш сервер в общем списке «find servers», «insecure» сообщает, что вы не будете. Как сделать сервер из компьютера своими руками? Сервер – это специальный выделенный компьютер, который необходим, чтобы предоставлять какую-либо информацию пользовательскому компьютеру или нескольким компьютерам, объединенным в сеть. Как сделать чтобы сервер был виден в интернете cs 1.6. Делаем сервер видимым в Find SeRveR + 47-48 протокол. В общем это всё делается с.

Первое, что в этом случае нужно выполнить – это проверить файлы сайта на вредоносный код специализированными сканерами. Но пока сайт сканируется, можно провести экспресс- анализ логов веб- сервера с помощью команд find/grep, чтобы опеределить, не было ли обращений к каким- то подозрительным скриптам, попыток брутфорса (подбора пароля) или вызовов хакерских скриптов. Как это сделать? Об этом ниже. Чтобы анализировать журналы (логи) веб- сервера нужно, чтобы эти логи были включены и доступны в пользовательской директории. Если по- умолчанию они отключены, необходимо их включить в панели управления хостингом и выставить, если есть такая настройка, максимально возможный период хранения (ротации). Если логов нет, но нужно выполнить анализ за последние несколько дней, их можно попробовать запросить в тех поддержке хостинга.

Все для зомби сервера. Карты для CS 1.6.

P.S дам 2 подсказки еще есть 2 способа если вы запускаете через конcоль 100% должно вбить такие строчки строчку -master и +sv_lan 0 а есди через HLDSто в файле server.cfg sv_lan 0. Все для зомби сервера. Карты для CS 1.6. P.S дам 2 подсказки еще есть 2 способа если вы запускаете через конcоль 100% должно вбить такие строчки строчку -master и +sv_lan 0 а есди через HLDSто в файле server.cfg sv_lan 0.. Чтобы анализировать журналы (логи) веб-сервера нужно, чтобы эти логи были включены и доступны в пользовательской grep ‘POST /’ access_log > post_today.txt. Как сделать то же для лога, заархивированного gzip?

На большинстве shared- хостингов логи можно найти в директории logs, которая расположена на один или два уровня выше директории public_html (www). Итак, будем считать, что логи на хостинге есть и путь до них известен. Подключаемся по SSH и переходим в директорию с логами веб- сервера, которые на виртуальных хостингах хранятся обычно за последние 5- 7 дней.

Если вывести список файлов в директории, скорее всего там будет access_log за сегодняшний день, а также access_log. Начать анализ лога можно с запросов, которые были выполнены методом POST: grep ‘POST /’ access_logилиcat access_log | grep ‘POST /’Результат вывода можно сохранить в новый текстовый файл для дальнейшего анализа: grep ‘POST /’ access_log > post_today. Как сделать то же для лога, заархивированного gzip? Для этого есть команда zcat (аналогично cat, но распечатывает содержимое заархивированного файла). POST /’ > post_today.

Для анализа подозрительной активности желательно использовать выборку по всем доступным логам. Поэтому далее в примерах будем использовать команду find, которая выполнит поиск всех файлов, а затем выполнит для каждого соответствующую команду (например, zcat). Как определить попытки взлома или поиска уязвимых скриптов?

» Не видно сервера в интернете? » Способы понижения пинга. » Делаем себя админом. » Быстрая загрузка файлов с HTTP.

ВАРИАНТ № 2 Как сделать сервер видемым в инете 1. Открываем server.cfg (директория cstrike) добавляем такие строчки: Quote sv_lan 0 setmaster. Как сделать чтобы сервер CS 1.6 было видно в интернете? Александр Новожилов Ученик (182), на голосовании 5 лет назад. поиске серверов CS в 'Find Servers' и пропатчен от эксплойта[ссылка заблокирована по решению администрации проекта] вся инфо) и файлы там.

Например, можно найти все обращения к несуществующим скриптам . HTTP.* 4. 04' access_logfind . HTTP.* 4. 04'(вместо - exec можно использовать xarg для вызова zcat. Еще можно поискать все неуспешные обращения к скриптам php (к которым был закрыт доступ). HTTP.* 4. 03'Здесь мы ищем запросы, в которых встречается расширение php и статус 4. Далее посмотрим по всем доступным логам число успешных обращений к скриптам, отсортируем их по числу обращений и выведем ТОП- 5. Выборку сделаем в три шага: сначала выполним поиск по access_log, затем по всем access_log.*.

HTTP.* 2. 00' > php. HTTP.* 2. 00' access_log > > php. Для сайта на Wordpress результат может выглядеть так: (примеры для Wordpress приведены исключительно для иллюстрации, в действительности описанный подход и команды не ограничиваются данной CMS.

Приведенные команды можно использовать для анализа журналов веб- сервера сайтов, работающих на любых php фреймворках и системах управления (CMS), а также просто на php скриптах. Из результата видно, что к файлу wp- login.

Судя по всему на сайт была (или еще идет) брутфорс атака с попыткой подобрать доступ к панели администратора. Большое число обращений к xmlrpc. Например, через сайт могут атаковать (DDOS’ить) другие Wordpress сайты при наличие XML RPC Pingback Vulnerability. Еще в списке подозрительными выглядят успешные обращения к /wp- includes/x. Wordpress быть не может.

При анализе он оказался хакерским шеллом. Таким образом буквально за несколько секунд можно можно получить статистику по обращениям к скриптами, определить аномалии и даже найти часть хакерских скриптов без сканирования сайта. Теперь давайте посмотрим, не было ли попыток взлома сайта.

Например, поиска уязвимых скриптов или обращения к хакерским шеллам. Найдем все запросы к файлам с расширением . Not Found: find . HTTP.* 4. 04' > php_4. HTTP.* 4. 04' access_log > > php_4. На этот раз результат может быть таким: 1 /info. File. Uploader/php.

CFror. WUFEWB. php. Native. Church/download/download. Как видим из результата, подобные обращения были. Кто- то «на удачу» пытался обратиться к хакерскому шеллу в каталоге предположительно уязвимого компонента Revolution Slider /wp- content/plugins/revslider/temp/update_extract/revslider/configs. WSO Shell в корне сайта и к ряду других хакерских и уязвимых скриптов. К счастью, безуспешно. C помощью тех же find / cat / zcat / grep можно получить список IP адресов, с которых эти запросы выполнялись, дату и время обращения.

Но практической пользы в этом мало. Больше пользы от выборки всех успешных POST запросов, так как это часто помогает найти хакерские скрипты. POST /.* 2. 00' > post. POST /.* 2. 00' access_log > > post. Результат может выглядеть следующим образом: 2 /contacts/3 /wp- includes/x. Здесь видно много обращений к wp- login.

POST запроса к скрипту /wp- includes/x. Wordpress, то есть скорее всего это хакерский шелл.

Иногда полезно посмотреть выборку всех 4. Forbidden запросов, выполненных методом POSTfind . POST /.* 4. 03' > post_4. POST /.* 4. 03' access_log > > post_4. В моем случае это выглядело так.

Не очень много, хотя это могли быть попытки эксплуатации XML RPC Pingback. Наконец, можно выбрать TOP- 5. Получаем: 6 /wp- admin/images/wordpress- logo.

Статистика обращений к /wp- login. IP или с помощью серверной аутентификации, а если на сайте Wordpress нет регистрации пользователей, то можно ограничить доступ и к wp- login. Таким образом без каких- либо специализированных приложений и дополнительных инструментальных средств можно быстро выполнить анализ логов веб- сервера, найти подозрительные запросы и их параметры (IP адрес, User Agent, Referer, дату/время).

Все что для этого нужно – подключение по SSH и базовые навыки работы с командной строкой. Original source: habrahabr.